Hoe toegangsautorisatie voor toegangscontroletourniquets beheren?

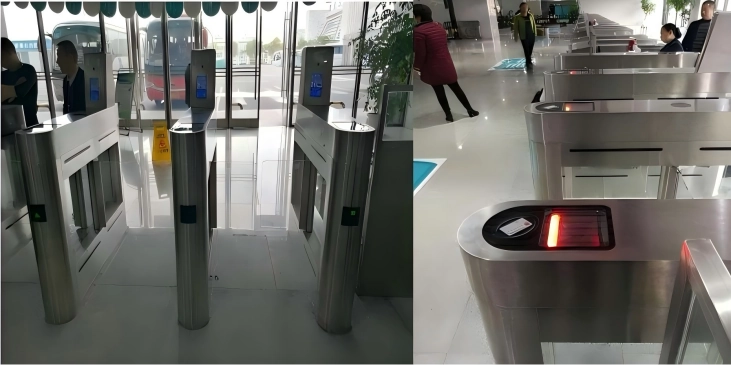

Toegangsautorisatie beheren voortoegangscontrole tourniquetsis het eerste aspect dat moet worden aangepakt na installatie en inbedrijfstelling. De logica is: "identiteitsherkenning → autorisatieverificatie → toegangscontrole voor tourniquet." Een compleet autorisatiebeheersysteem, dat het hele proces omvat (van het toekennen van rechten, identiteitsregistratie en het toekennen van rechten tot het daaropvolgende onderhoud), vereist een alomvattend ontwerp dat rekening houdt met de hardware, beheersoftware en specifieke scenariovereisten.

Sleutelelementen van toegangsautorisatiebeheer voor toegangscontroletourniquets

Voordat de autorisatie wordt geïmplementeerd, is het noodzakelijk om drie belangrijke aspecten te verduidelijken om de basis te leggen voor het daaropvolgende beheer:

1. Autorisatie Doelstelling: Geef duidelijk aan wie bevoegd is.

Op identiteit: intern personeel (werknemers, vastgoedbeheerpersoneel), extern personeel (tijdelijke bezoekers, bouwvakkers, bezorgpersoneel, enz.).

Per machtigingsniveau: Personeel met permanente toegang (management), personeel met tijdsbeperkte toegang (reguliere medewerkers), personeel met gebiedsbeperkte toegang (alleen toegang tot specifieke verdiepingen/gebieden).

2. Reikwijdte van de autorisatie: Binnen welk gebied is toegang toegestaan?

Fysieke reikwijdte: specifieke tourniquets (bijv. tourniquets bij de ingang van kantoorgebouwen, tourniquets in de liftlobby, tourniquets voor serverruimtes), specifieke gebieden (bijv. R&D-ruimte, financieel kantoor, enz.). Tijdelijk bereik: 24/7, weekdagen (tijdens kantooruren), tijdsperioden (bijvoorbeeld 1 dag geldig voor bezoekers, 2 weken geldig voor bouwvakkers).

3. Autorisatiegegevens: hoe wordt de identiteit geverifieerd?

Verschillende inloggegevens gebruiken verschillende identificatietechnologieën, die bepalend zijn voor het gemak en de veiligheid van autorisatiebeheer. De meest voorkomende typen zijn als volgt:

| Autorisatiegegevens | Identificatie technologie | Voordelen | Algemene scenario's |

| IC/ID-kaarten | Radiofrequentie-identificatie (RFID) | Lage kosten, eenvoudige bediening en ondersteunt bulkkaartuitgifte. | Gewone medewerkers, langdurig personeel ter plaatse |

| Biometrie | Vingerafdruk, gezicht, iris | Zeer uniek, u hoeft geen bonnen bij u te hebben en voorkomt ongeoorloofd kaartgebruik | Kerngebied, management |

| Mobiele inloggegevens | Autorisatiegegevens | Vertrouwen op mobiele telefoons en ondersteuning van autorisatie op afstand | Tijdelijke bezoeker (dynamische QR-code) |

| Wachtwoord/pincode | Digitale verificatie | Geen hardwareafhankelijkheden, kan tijdelijk worden geconfigureerd | Tijdelijke scenario's (zoals onderhoudspersoneel dat slechts één keer langskomt) |

Volledige procesbediening van toegangscontroletourniquets Autorisatiebeheer

Toegangscontrole tourniquetautorisatiebeheer wordt doorgaans bereikt door een combinatie van "tourniquet voor toegangscontrole voor voetgangers + identificatieterminals + toegangscontrolebeheersysteem", en het proces kan in vijf stappen worden verdeeld:

1. Systeeminitialisatie en basisconfiguratie

Sluit de toegangscontroletourniquets voor voetgangers en identificatieterminals (kaartlezers, gezichtsherkenningsmachines) aan op het toegangscontrolebeheersysteem via netwerk (TCP/IP) of bus (RS485) om de apparaatregistratie te voltooien. Basisinformatie-instellingen: Creëer organisatiestructuren (bijvoorbeeld "Technische afdeling", "Marketingafdeling", "Verkoopafdeling"), toegangsgebieden (bijvoorbeeld "Gate 1 Turnstile", "Lift Lobby Turnstile") en tijdsperiodesjablonen (bijvoorbeeld "Weekdagsjabloon 9:00-18:00", "Vakantiesjabloon 10:00-16:00").

2. Invoer van identiteitsgegevens (gebruikersprofielen instellen)

Creëer unieke profielen voor geautoriseerde personen in het systeem, waarbij u hun identiteitsgegevens en identificatiegegevens koppelt:

Intern personeel: batchimport of individuele invoer van naam, afdeling en werknemers-ID-informatie, bindende inloggegevens (bijvoorbeeld het invoeren van IC-kaartnummers, het verzamelen van gezichtsfoto's, het registreren van vingerafdrukken).

Externe bezoekers: Bezoekers voeren via het bezoekersregistratiesysteem hun naam, ID-nummer, reden van bezoek en de persoon in die wordt bezocht. Er worden tijdelijke inloggegevens (zoals dynamische QR-codes of tijdelijke IC-kaarten) gegenereerd en de geldigheidsduur ervan wordt ingesteld.

3. Toestemmingstoewijzing (kernstap)

Op basis van de correspondentie tussen "Geautoriseerd object → Geautoriseerd bereik" worden specifieke machtigingen toegewezen aan gebruikers in het systeem. Twee veel voorkomende toewijzingsmethoden zijn:

Enkele toewijzing: Voor een klein aantal gebruikers (zoals management), selecteert u rechtstreeks het "Toegangsgebied" en "Toegangstijd" in het gebruikersprofiel (wijs bijvoorbeeld "Deur 1 Tourniquet + Liftlobby Tourniquet" + "Toegang de hele dag" toe aan "A").

Batchtoewijzing: Voor dezelfde afdeling/type personeel (bijvoorbeeld "Alle medewerkers van de technische afdeling"), maakt u eerst een "Toestemmingsgroep" aan (bijvoorbeeld "Toestemmingsgroep technische afdeling" = "Deur 1 Tourniquet + R&D-ruimtetourniquet" + "Weekdagen 9:00-20:00") en voegt u vervolgens gebruikers toe aan de overeenkomstige machtigingsgroep om batchautorisatie te verkrijgen.

4. Toestemmingsdelegatie en activering

Nadat de toestemmingsinstellingen zijn voltooid, stuurt het toegangscontrolebeheersysteem toestemmingsgegevens naar de overeenkomstige tourniquetterminals (sommige systemen ondersteunen automatische synchronisatie, terwijl andere het handmatig activeren van de knop "gegevenssynchronisatie" vereisen). Na ontvangst van de gegevens slaat de terminal de "referentie-informatie + toestemmingsregels" van de gebruiker op. Wanneer een gebruiker zijn identiteitskaart/gezicht doorhaalt, verifieert de terminal in realtime of de "credential geldig is" en of de "huidige tijd/gebied" binnen het toegestane bereik ligt. Als de verificatie succesvol is, wordt het tourniquet gecontroleerd.

5. Onderhoud na autorisatie en aanpassing van de rechten

Autorisatie is geen eenmalige handeling en moet in realtime worden bijgewerkt op basis van personeelswijzigingen en scenariovereisten:

Toestemmingswijzigingen: Wanneer personeel wordt overgeplaatst (bijvoorbeeld van de marketingafdeling naar de technische afdeling), moet hun machtigingsgroep worden gewijzigd of moet hun toegangsgebied/tijdsperiode direct worden aangepast.

Annulering van toestemming: Wanneer personeel vertrekt of bezoekers vertrekken, moeten de machtigingen voor hun inloggegevens onmiddellijk in het systeem worden "bevroren" of "verwijderd" (om misbruik van inloggegevens te voorkomen). Fysieke kaarten moeten worden verzameld en "verloren gemeld" in het systeem.

Tijdelijke autorisatie: Voor noodscenario's (zoals externe auditors die tijdelijk de financiële sector betreden), maakt u "tijdelijke machtigingen" aan met een korte geldigheidsperiode (zoals 2 uur), die automatisch vervalt nadat het systeem verloopt.

Mainstream-tools voor autorisatiebeheer

1. Lokaal beheersysteem: Geïnstalleerd op een lokale server (bijv. C/S-architectuursoftware), geschikt voor kleine tot middelgrote scenario's (bijv. kantoorgebouwen, woongemeenschappen). Voordelen zijn onder meer gelokaliseerde gegevens en hoge beveiliging.

2. Cloudbeheersysteem: Gebaseerd op een cloudplatform (B/S-architectuur, toegankelijk via een browser), ter ondersteuning van uniform beheer van toegangstourniquets op meerdere locaties (bijvoorbeeld ketenbedrijven, groepen met meerdere parken). Maakt autorisatie op afstand en beheer van mobiele apps mogelijk, wat een hoge flexibiliteit biedt.

3. Integratiesysteem van derden: integreert met bedrijfs-OA-, HR- en aanwezigheidssystemen (bijv. DingTalk, WeChat Work-toegangscontrolemodules), waardoor "automatische autorisatie bij onboarding van werknemers en automatische uitschrijving bij offboarding van werknemers" wordt bereikt, waardoor handmatige handelingen worden verminderd.

Via de bovenstaande processen en strategieën,toegangscontrole tourniquetToestemmingswijzigingen: Wanneer personeel wordt overgeplaatst (bijvoorbeeld van de marketingafdeling naar de technische afdeling), moet hun machtigingsgroep worden gewijzigd of moet hun toegangsgebied/tijdsperiode direct worden aangepast.